针对邮件钓鱼攻击的新趋势

关键点总结

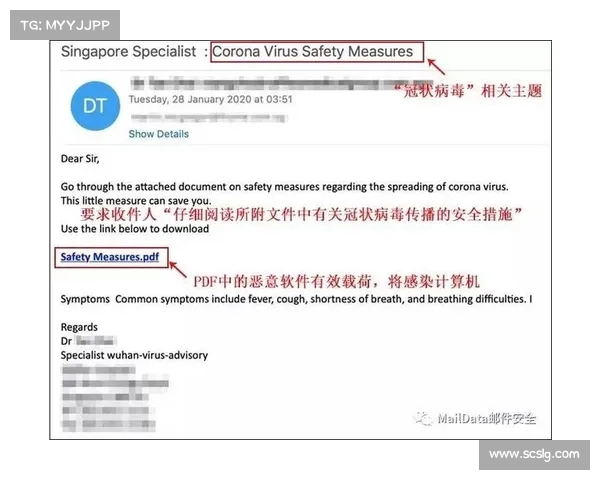

邮件数量激增:钓鱼攻击的频率和复杂性都在上升,尤其是利用人工智能技术的攻击手法。新型钓鱼手法:研究人员发现多种新兴的钓鱼攻击技巧,包括 pastejacking、Google Drawings 诈骗及 URL 保护服务的滥用。加强安全防范:组织可以通过用户培训、增强多因素身份验证MFA和简化钓鱼政策来降低受攻击风险。在近期的研究中,邮件量激增的同时,钓鱼攻击也急剧上升。值得注意的并不仅仅是它们的数量和频率,而是这些攻击在技术上的不断进化和利用人工智能的复杂性。攻击者调整和改进了钓鱼技巧以更好地针对受害者。下面是几种近期被网络安全研究人员发现的新型钓鱼攻击。

新兴钓鱼攻击方式

Pastejacking:所谓的“pastejacking”,是一种巧妙的技术,攻击者通过诱使受害者复制/粘贴并在其设备上运行恶意代码的方式进行攻击。攻击始于一封急迫感十足的钓鱼邮件,邮件中包含一个 HTML 附件。当收件人打开该文档时,会出现一个假 OneDrive 文件夹,并伴有一些与微软云存储服务相关的错误信息。受害者随后看到一个“如何修复”的按钮,提供了逐步的说明,教其如何打开 Windows 终端和 PowerShell 控制台并粘贴特定的代码。当受害者按照这些说明操作后,恶意软件会立即加载,从而能够快速访问用户的数据和环境。

攻击类型方法简介Pastejacking利用受害者复制作恶代码进行攻击。Google Drawings 钓鱼通过 Google Drawings 工具伪装成亚马逊验证链接进行钓鱼。URL 保护服务滥用攻击者通过 URL 保护服务重新编写链接,掩盖钓鱼网址,欺骗用户。通过 Google Drawings 钓鱼:研究人员最近发现了一种有趣的钓鱼攻击,攻击者利用 Google Drawings 这个协作绘图工具来规避检测。受害者会看到一个亚马逊账户验证链接,这个链接看似托管在 Drawings 上。这种工具被安全团队认定为安全,因此钓鱼邮件往往能够不被发现。由于该消息对于用户来说显得紧急,受害者会点击这个经过网址缩短处理的验证链接。当受害者进入伪造的亚马逊页面后,系统会要求填写安全检查,包括个人信息如出生日期、电话号码、账单地址及信用卡信息。

滥用 URL 保护服务:安全工具在检测恶意 URL 方面变得更加有效,为了克服这一障碍,攻击者越来越多地滥用原本设计为防钓鱼措施的 URL 保护服务。URL 保护服务会重写商业电子邮件账户接收到的链接,并将其指向保护服务,扫描原始链接的恶意性。如果没有发现威胁,用户会被重定向回原始 URL。攻击者通过某种方式入侵使用 URL 保护服务的商业账户,然后重新编写和嵌入他们自己的钓鱼网址。一旦这个步骤完成,被重新包装的 URL 就会在针对特定对象的钓鱼活动中使用。目前大多数 URL 保护提供商无法判断 URL 保护服务是由合法客户使用还是被入侵者操控。

混合型钓鱼攻击:研究人员发现了一种新趋势,结合了针对特定目标的钓鱼与大规模钓鱼技术。以往,针对特定目标的钓鱼攻击主要通过模仿受信任实体的方式进行,而大规模钓鱼则是向大量地址发送通用邮件。自2023年底以来,许多大规模钓鱼邮件开始显示出个性化的迹象,例如用收件人的姓名或公司名称进行称呼,并且发件人姓名经过伪造以增加真实性。这一演变表明攻击者正在利用人工智能工具来大规模个性化攻击,提升邮件

快喵加速器下载官网